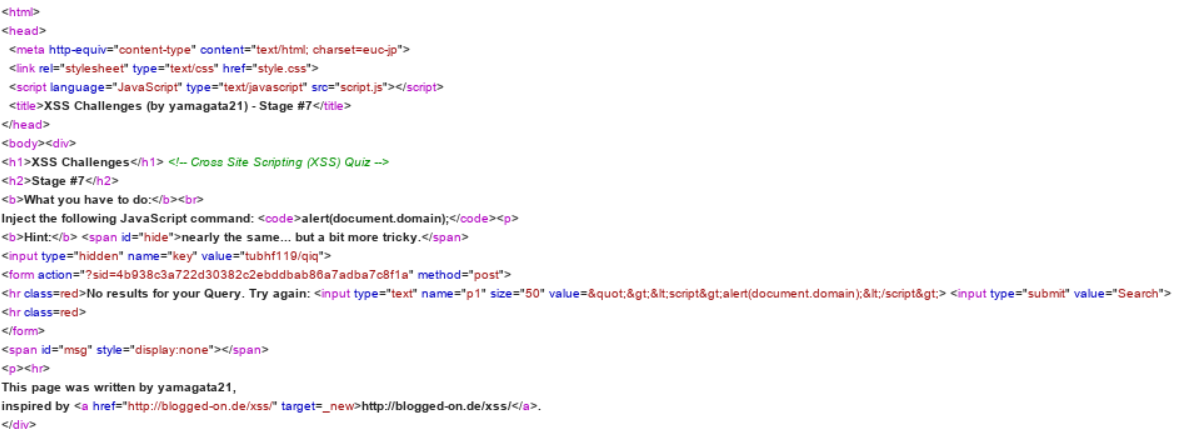

Stage #8

풀이

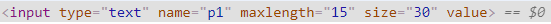

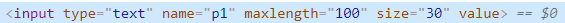

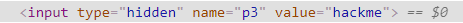

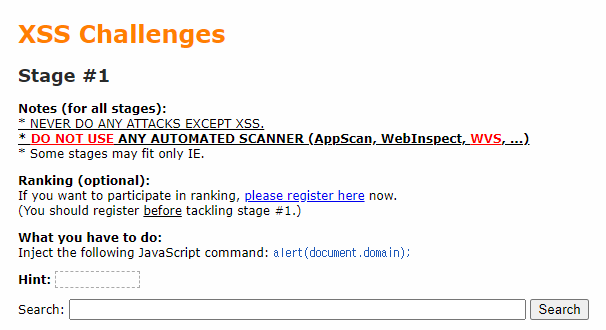

URL을 입력하면 링크를 만들어준다.

href값이 들어간 경우 Javasript:를 사용하면 자바스크립트가 실행된다.

정답 :

Javascript:alert(document domain);

'CTF > XSS Challenges' 카테고리의 다른 글

| [XSS Challenges] Stage #10 (0) | 2020.11.19 |

|---|---|

| [XSS Challenges] Stage #9 (1) | 2020.11.19 |

| [XSS Challenges] Stage #7 (0) | 2020.11.19 |

| [XSS Challenges] Stage #6 (0) | 2020.11.17 |

| [XSS Challenges] Stage #5 (0) | 2020.11.17 |